日本年金機構の個人情報漏洩事件がニュースで取り上げられて以来、標的型攻撃メールの認知度があがるとともに、その対策としてメール訓練を導入される企業が増えてきました。そして一度サービス導入すると毎年訓練実施せざるを得ない、となっている企業がほとんどではないかと認識しています。

一方、サービス選定を担当される部門の方として『昨今出回っている標的型攻撃メールには、どういった傾向があるのか?』『自社では果たして効果的な訓練は実施できているのだろうか?』『同じサービスをただひたすら継続導入していてよいのだろうか?』といった悩みをかかえていらっしゃるケースも多いのではないでしょうか。我々サービス提供事業者側として、このようなお声はよくいただきます。

そこで今回のブログでは、これらの疑問に対して実際にサービス提供をしている我々の立場からメール訓練について思うことをご紹介させていただきます。上述の各疑問に対応するべく、『昨今の標的型攻撃メールの傾向とは』『効果的な訓練方法』『継続導入すべきか』について順番に解説していきます。

なお、本ブログの読者さま限定のキャンペーンも実施していますので、導入をご検討中の方は是非ご活用ください。

【最大10万円分お得!】1,000通分のメール訓練プレンゼントキャンペーン

早速ですが、現在大変お得なキャンペーンを実施していますのでご紹介します!本ブログの読者さま限定でメール訓練を契約いただいた方に、メール1,000通分の訓練をプレゼントさせていただきます。

【キャンペーン内容】

ブログ読者様でメール訓練をご契約いただいた場合に、1回の訓練につき最大1,000通分の訓練をプレゼント

キャンペーン適用例

- 訓練回数1回、1,500通のメール訓練を実施したい場合

(ご契約分)500通+(キャンペーン分の)1,000通=合計1,500通の訓練を実施いただけます - 訓練回数1回、800通のメール訓練を実施したい場合(1,000通以下の場合、キャンペーン分のみで送信が可能です。)

(キャンペーン分の)800通=800通の訓練を実施いただけます - 訓練回数2回、1,500通のメール訓練を実施したい場合(訓練回数が多いと大変お得です!)

(ご契約分)500通+(キャンペーン分の)1,000通=合計1,500通×2回の訓練を実施いただけます

【キャンペーン適応条件】

メール訓練を新規でご契約いただいたお客様限定となります。

※メール訓練の契約をせず、キャンペーンのみお申し込みいただくことはできません。

(メール訓練サービスの基本料金・オプション料金は別途ご負担いただきます。)

※Saas版サービスSelphishについては、キャンペーン対象外となります。

【キャンペーンお申込方法】

下記ボタンより、【ブログ限定キャンペーン付メール訓練の契約希望】との記載の上、お問合せください。

昨今の標的型攻撃メールの傾向とは

昨今の標的型攻撃メールにはどのような傾向があるでしょうか?最近の事例では、やはりEmotetでしょう。2021年11月頃から流行しはじめたEmotetは一時国内での観測がない状況となりましたが、2022年11月2日よりメールの配布が観測されており我々としても再度注意喚起が必要であると考えています。

JPCERT/CCによると基本的な攻撃手口は変わりがないということです。Emotetの対策方法など詳細な情報については、過去に別のブログでもご紹介しておりますので宜しければご覧になってください。

他人事ではありません「マルウェアEmotetの感染再拡大の脅威」(神戸デジタル・ラボ本体サイトに遷移します)

ここでは、JPCERT/CCならびにIPAのサイトに掲載されているEmotetの攻撃事例をピックアップしご紹介します。

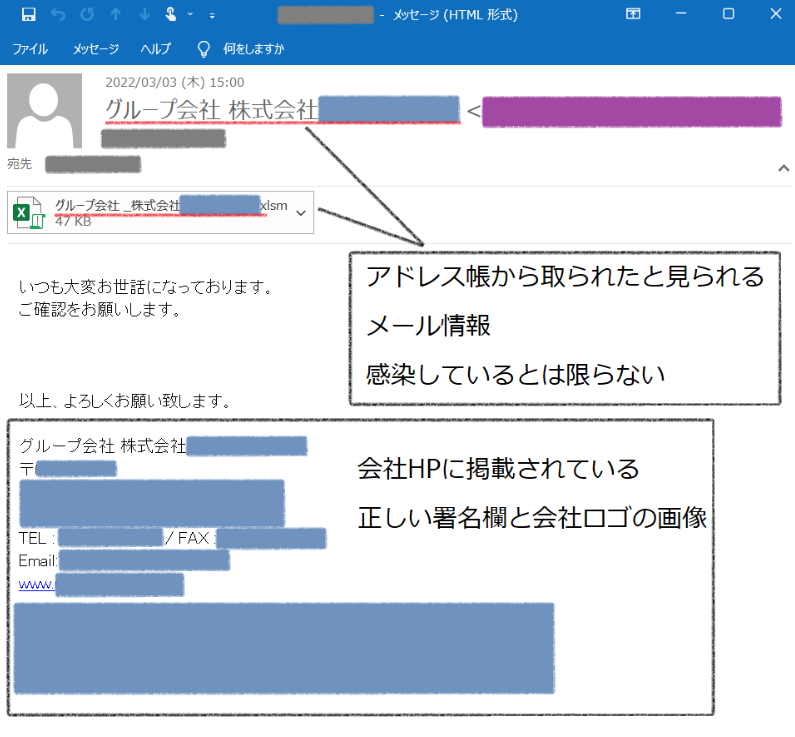

一例目は取引先になりすまし正規のメールを装う手口についてです。実際にやり取りしたメールを流用するなど発生当初より巧妙なケースがあるとされていましたが、2022年3月の情報としては、メールの添付ファイル名等にもなりすまし元の組織名が記載されている、本文に正しい署名やロゴ画像が用いられている、という事例があります。

2022年3月3日、なりすましの新たな手法として、メールの添付ファイル名やメール本文中に、なりすまし元の組織名や署名などが掲載されるケースを確認しています。Emotetが感染端末内のメーラーのアドレス帳から窃取したとみられる情報が用いられていると考えられ、後述のパターンの通り、なりすまされている担当者がEmotetに感染しているとは限りません。

※JPCERT/CC「マルウェアEmotetの感染再拡大に関する注意喚起」より引用

https://www.jpcert.or.jp/at/2022/at220006.html

Emotetは感染した端末のメールやメールアドレス情報を窃取し感染拡大するとされ、なりすまされている担当者が感染している、とは限りません。受信したメールの内容に少しでも違和感を感じる場合は、添付ファイルやリンク先をクリックする前に送信元へ確認することが望ましいです。

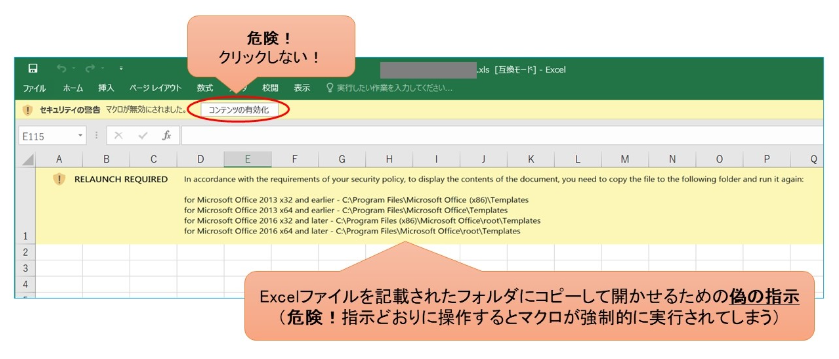

次に添付ファイルの中身に関する例をご紹介します。WordやExcelなどのOffice文書ファイルを開封した場合、開封後マクロの実行を許可することでウイルス感染することはよく知られていると思います。この実行許可を誘導する(コンテンツの有効化を促す)手口に関しても巧妙さを増してきており、11月からの攻撃で変化があるようです。以前はコンテンツの有効化を即す内容だったものが、特定のフォルダにExcelファイルをコピーして開かせることで、マクロを無効可する設定にしている場合でも強制的に悪意のあるマクロが実行されてしまう、というものです。

図21

2022年11月2日から、メールに添付されたExcelファイル内に書かれている偽の指示が、コンテンツの有効化を促す内容だったものから図21のように変化しました。この指示どおりに、Excelファイルを、記載されたTemplatesフォルダにコピーして開くと、マクロを無効化する設定にしていても、ファイルに含まれている悪意のあるマクロが強制的に実行されてしまいます。

※IPA「Emotetと呼ばれるウィルスへの感染を狙うメールについて」より引用

https://www.ipa.go.jp/security/security-alert/2022/1202.html

このように昨今のウイルスメールはますます巧妙化し見破るポイントが難しくなってきている、別の表現をするならば、安全性の根拠が乏しくなってきていると考えられます。かつてのウイルスメールにおいては、怪しい日本語やいい加減な差出人などわかりやすい見破りポイントがいくつかありましたが、翻訳技術の向上や送信元の詐称等、技術の発達とともに巧妙なウイルスメールが散見されるようになってきています。今まで以上にメール開封時に気をつける必要があり、従業員一人一人への意識づけが非常に重要になってきていると言えます。

効果的なメール訓練とは

集計結果がすべてではない

メール訓練では、我々が疑似攻撃メール(もちろん実際にウイルスは含んでいません)を送付し、開封者や開封率などの集計結果をご報告しますが、集計結果がすべてではないと我々は考えています。集計結果は、その回の訓練結果を表すいちデータに過ぎません。開封率の低下も大事ですが、それが最優先事項にならないようにしていただきたいと思います。

「うちの開封率の結果って、他社と比べてどういう立ち位置ですか?」という質問をよくいただきます。社内報告のために他社との比較数値が必要であろうことは十分に理解できますが、メール訓練とは避難訓練と同じようなものです。避難訓練を実施する目的は、適切な対処法を知る・覚えること、有事でも助かる確率を上げることです。すなわち、メール訓練を実施する本来の目的は、開封した場合の適切な対応を知る・覚えること、被害の拡大を阻止すること、ではないでしょうか。有事の際は「助かる/助からない」が全てであり、一人でも開封してしまうと「助からない」事態に陥る可能性があります。そう考えると従業員一人一人への意識づけがいかに大切かご理解いただけるのではないでしょうか。

大切なことは従業員への意識づけと報告率

訓練メール受信者の反応として、以下の4パターンがあります。

- 訓練メールを開封しなかった(未遂)

- 訓練メールを開封せず怪しいメールであると気づき、関連部門に報告した(未遂&報告)

- 訓練メールを開封し、関連部門に報告するなどの対応をした(発生&報告)

- 訓練メールを開封したが、関連部門に報告せず隠した(発生&隠ぺい)

このように並べると最も望ましくない反応が④であるということはご理解いただけると思います。もしメールのリンク・添付ファイルを誤って開封した場合に叱責・罰を与えてしまうと、開封してしまった方は「怒られるかも」「罰があるかも」と恐れを持つこととなり、ミスを隠すことに繋がりかねません。報告があがった際には、怒らず、むしろ褒めるような対応を取られるとよいのではないでしょうか。もし数字にこだわる必要があるのであれば、開封率ではなく報告部門への報告率に注目してほしいと思います。

従業員に対して、どのような意識づけが必要か

基本に立ち戻ってメールを開封する前、特にリンクや添付ファイルを開封する前にひと呼吸おくことが非常に大切です。ひと呼吸おいて、以下の確認をする意識づけをしていただくのがよいかと思います。

- そのメールは、本当に「信頼できる相手から」送られていますか?

- そのメールは、本当に「信頼できる相手自身の意志で」送られていますか?

(詐称されているケースもありますが)メールアドレス元、リンクのドメイン、公式のアナウンスの確認などは是非してほしいと思います。本当に「相手自身の意志」で送られているか、という観点においては、電話等の別手段で相手に連絡・確認するという方法があります。最近では、詐欺メールが横行することへの対策として、「こういったメールが送られるという事例が発生してますが、当社とは関係ありません」「情報流出のインシデントが発生しているので、該当の人にはこのようなメールをお送りしています」といった内容をホームページに掲載したり、プレスリリースを出しているケースもあります。メールを開封する前に公式アナウンスの有無をチェックし、情報の真偽を確認するのも手ではないでしょうか。

サービス選定において重視すべきポイント

さて、それではどのようなポイントでメール訓練サービスを選定すればよいのでしょうか。

昨今ではメール訓練サービスを提供している事業者も増え、メール訓練で「できること」については各社大きな差異はありませんが、その中で選定方法についてポイントをあげるとすれば以下2つでしょうか。

- 報告率に関するサポートを実施しているか

- コストはどのくらいか

既にお伝えした通り、メール訓練では報告率に注目してほしいので、報告率に関するサポートを実施しているサービスの導入がおすすめです。弊社では、開封時のコンテンツに報告先部署の連絡先を入力可能なフォーマットをお渡ししており、自社の訓練担当部門の連絡先を記入し集計することで、報告率を確認することができるようになっています。

また、毎年継続して訓練を実施する企業であれば、コスト面も重視されます。一般的に、訓練の準備・設定からレポートまでを提供する委託型のサービスよりも、自社で準備・設定できるSaaS型のサービスを導入される方が、より安価に実施できます。弊社では「Selphish(セルフィッシュ)」というSaaS型のメール訓練サービスを提供しています。

訓練実施時の細やかなサポートやアドバイスをお求めになる場合は委託型のメール訓練サービスを、コスト面を重視される場合はSaaS型のサービス「Selphish」をおすすめいたします。

メール訓練は継続すべきか

従業員への意識づけがいかに大切か、ということを何度も解説してきました。毎年同じサービスを導入しているとマンネリ化してしまって果たして継続訓練に意味はあるのか?とお感じになられる場合もあるかとは思いますが、毎年1回の訓練を目安に継続実施いただくことを推奨します。メール訓練は避難訓練と同じで、防止・対処を学習する機会の場と捉えていただければと思います。

大変お得なキャンペーンを実施中ですので、この機会にぜひ弊社のメール訓練もご検討いただけると幸いです。