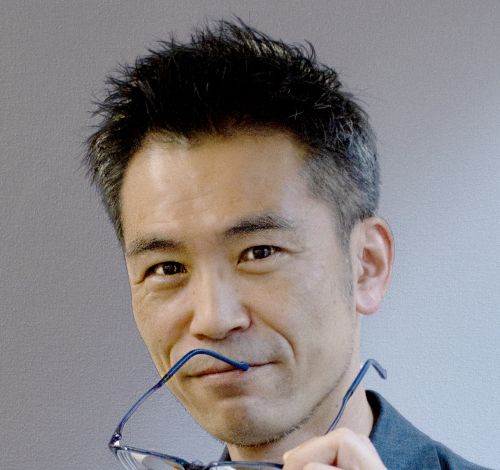

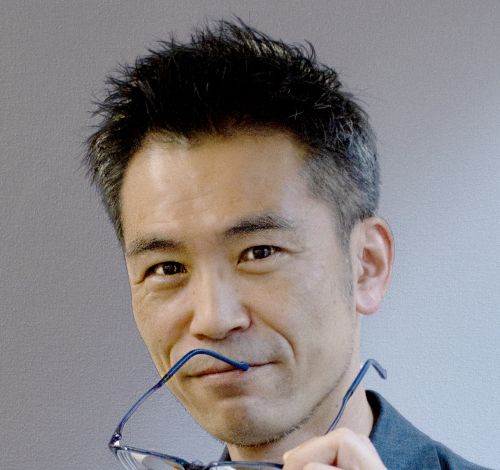

Securityチーム オーナーの松田です。

最近、実在する企業や組織の代表者名をかたった詐欺メールが非常に多く見受けられます。そんな中、2026年3月13日(金)、私のメールアドレス宛にあるビジネス用チャットサービスのコンタクト承認依頼が届きました。

申請者として表示されていた名前は、

神戸デジタル・ラボ 代表取締役 玉置慎一

でした。

一見すると、よくあるコンタクト申請の通知メールです。

しかし結果として、この申請は本人からのものではなく、なりすましアカウントから送信された可能性が高いことがわかりました。

今回は、この事例を共有するとともに、同様の攻撃への注意喚起をしたいと思います。

非常に紛らわしい承認依頼

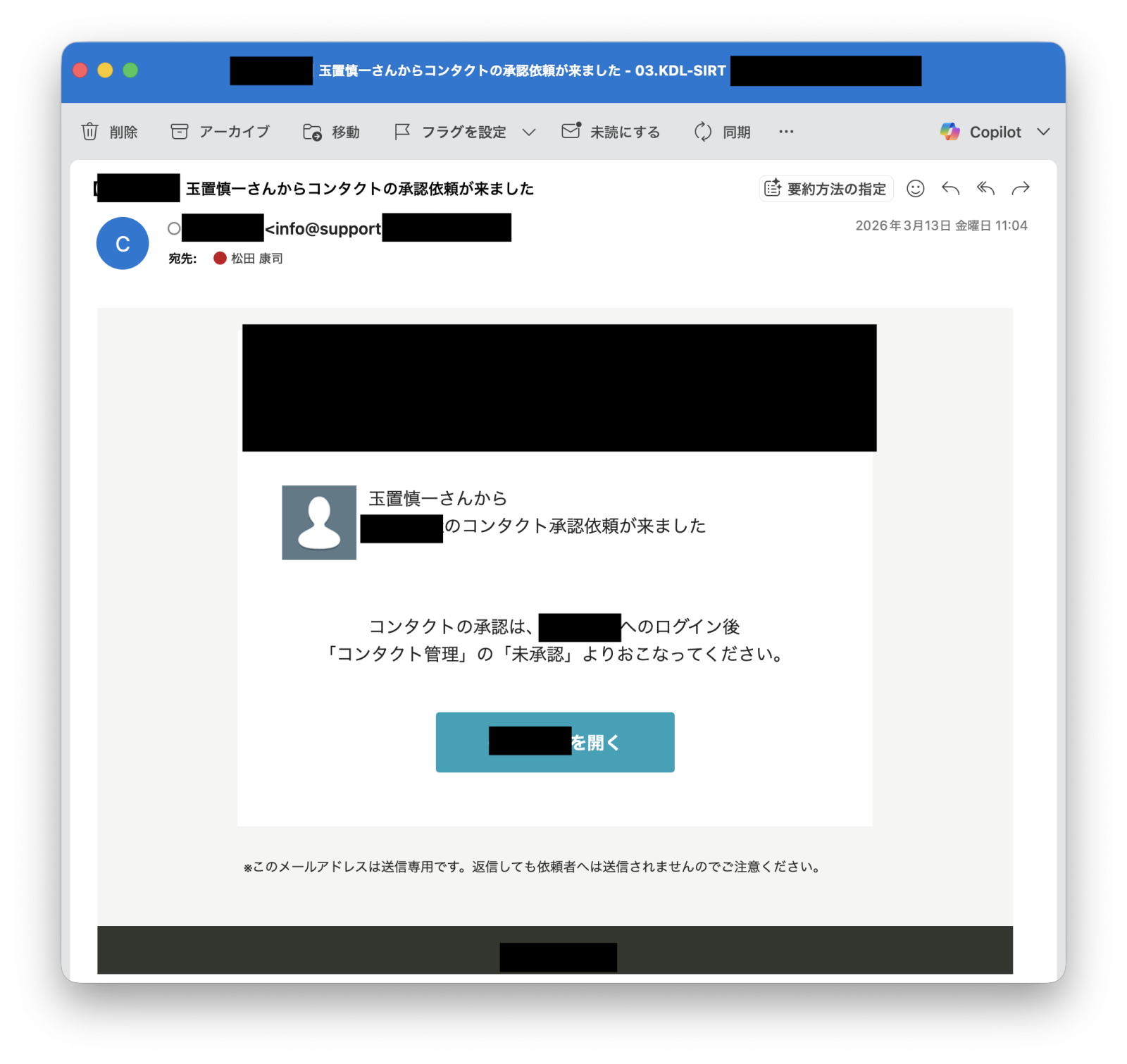

2026年3月13日(金)、私のメールアドレス宛に、あるビジネス用チャットサービスから神戸デジタル・ラボ 代表取締役 玉置慎一を名乗るコンタクト依頼が届きました。

届いたメールはこのような内容です。

一見すると不審なところはありません。

送信ドメインも正規のサービスドメインでした。さらに、厄介だったのは、メールの認証結果です。

- SPF:PASS

- DKIM:PASS

- DMARC:PASS

つまり

メールヘッダや送信元から不審と判断することはできませんでした。メールだけを見れば、完全に正規の通知メールに見えます。

そもそもそのサービスを使っていない

ただ、1つ違和感がありました。

神戸デジタル・ラボでは

そのビジネス用チャットサービスを社内ツールとして利用していません。

そのため、この通知を見たとき私は

松田

松田「新しく使い始めるのだろうか?」

と一瞬思いました。

しかし念のため本人に確認しました。

この招待は本物ですか? コンタクトの承認依頼が来たみたいです。

送った覚えはないですし、そもそもこのツールは長らく使っていません。社内で実施している標的型攻撃メール訓練でもなさそうですね。

そうですよね。まだ承認していません。怪しいですね。

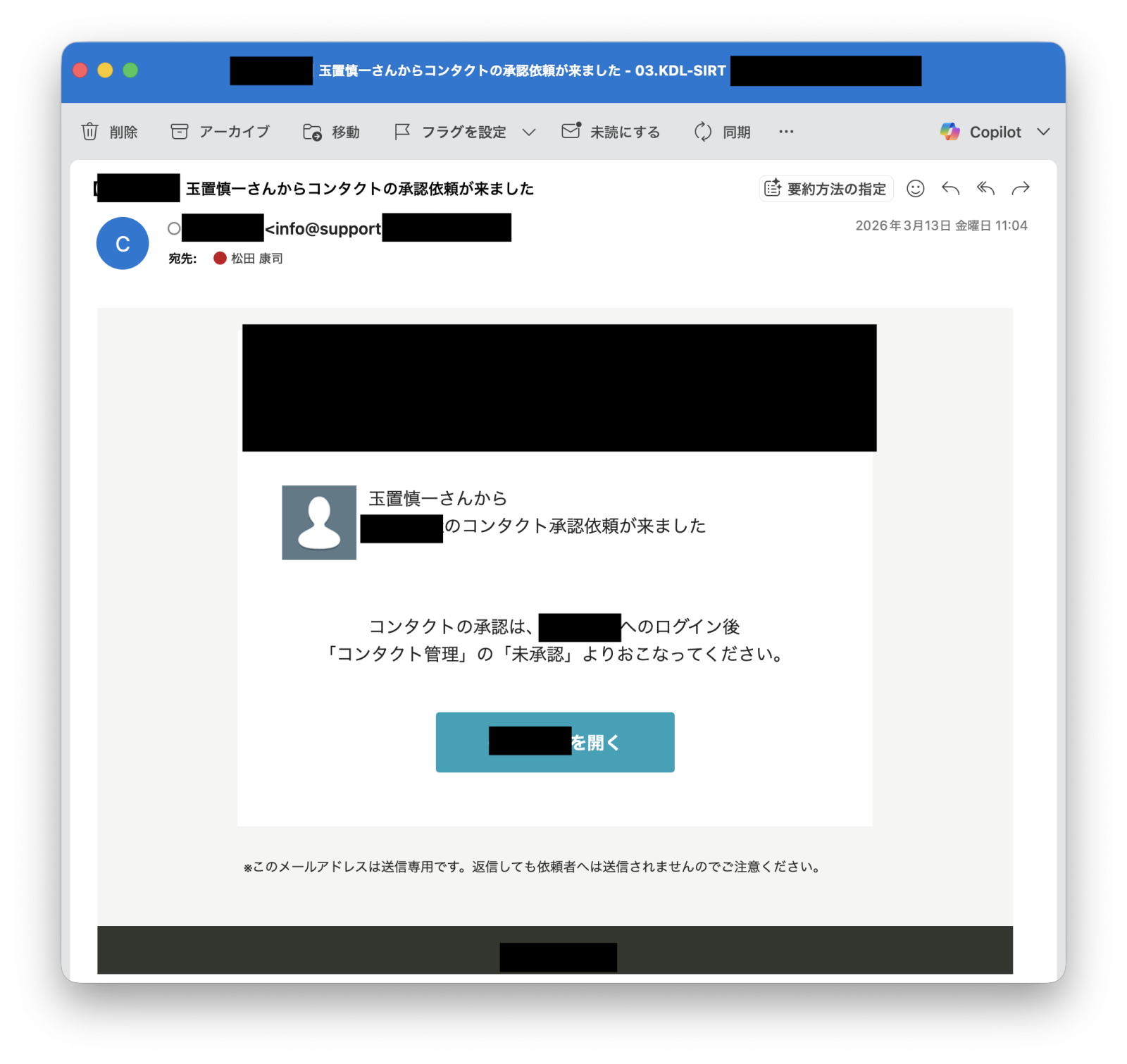

アカウントにログインしてみましたが、MFAを設定しているので、私のアカウントが乗っ取られた可能性は低いと思います。ログインしたアカウントから松田さんに招待を送ってみたので、先ほどの招待と比べてみてください。

比べてみました。アイコン画像以外全部一緒ですね。

このやり取りからも分かる通り、「そのような申請を送った覚えはない」との回答でした。本物の招待はこちらです。

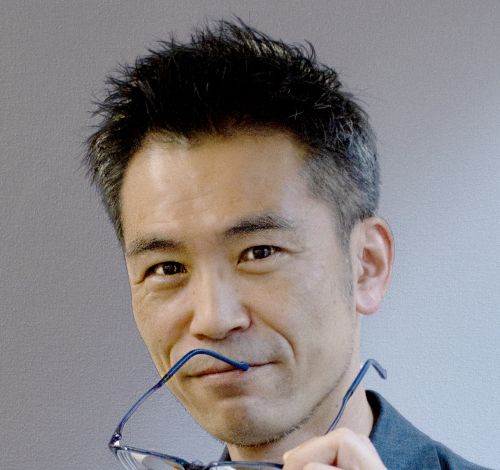

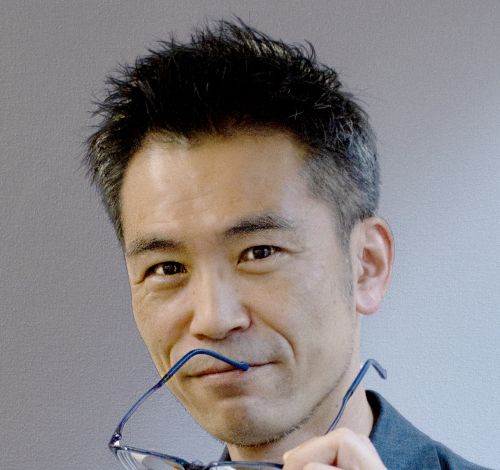

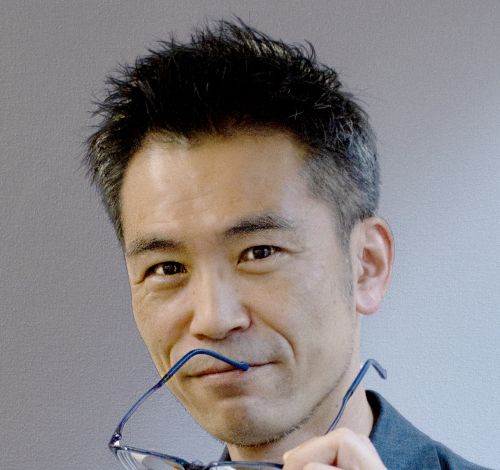

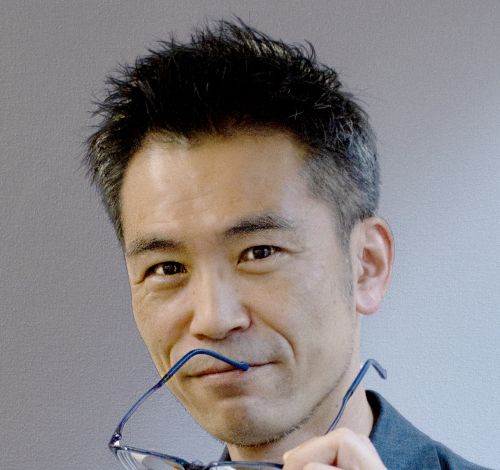

見た目の通り、アイコン画像が異なることが分かりました。なお、偽アカウントが使っていたアイコン画像は、当社ホームページの「代表からのごあいさつ」に掲載されている写真です。

この時点で、このコンタクト申請はなりすましアカウントによるものの可能性が高いと判断しました。

本物と比較して分かった違い

違いは1つだけでした。

それは

プロフィールアイコンです。

偽アカウント

- アイコン画像あり

- 当社ホームページの「代表からのごあいさつ」に掲載されている写真

本物のアカウント

- アイコン画像なし(デフォルト)

つまり攻撃者は

- 名前:玉置慎一

- アイコン:公式サイトの代表写真

を使い、それらしく見えるアカウントを作成していた可能性があります。

コンタクト申請の通知メールには

- メールアドレス

- アカウントID

などの情報が表示されません。

そのため判断材料が、偽装しやすい「名前(表示名)」と「アイコン」しかないという構造になっています。

これが今回の攻撃の非常に紛らわしいポイントでした。

社内でも複数人に届いていた

本人確認後、すぐに社内のSIRT(Security Incident Response Team)に通報しました。

調査の結果、このメールは

約10名の社員に送信されていた

ことが分かりました。

SIRTにより、対象メールは迅速に削除されました。また、承認ボタンを押した社員もいませんでした。

実は似たような攻撃メールの訓練をしたばかりでした

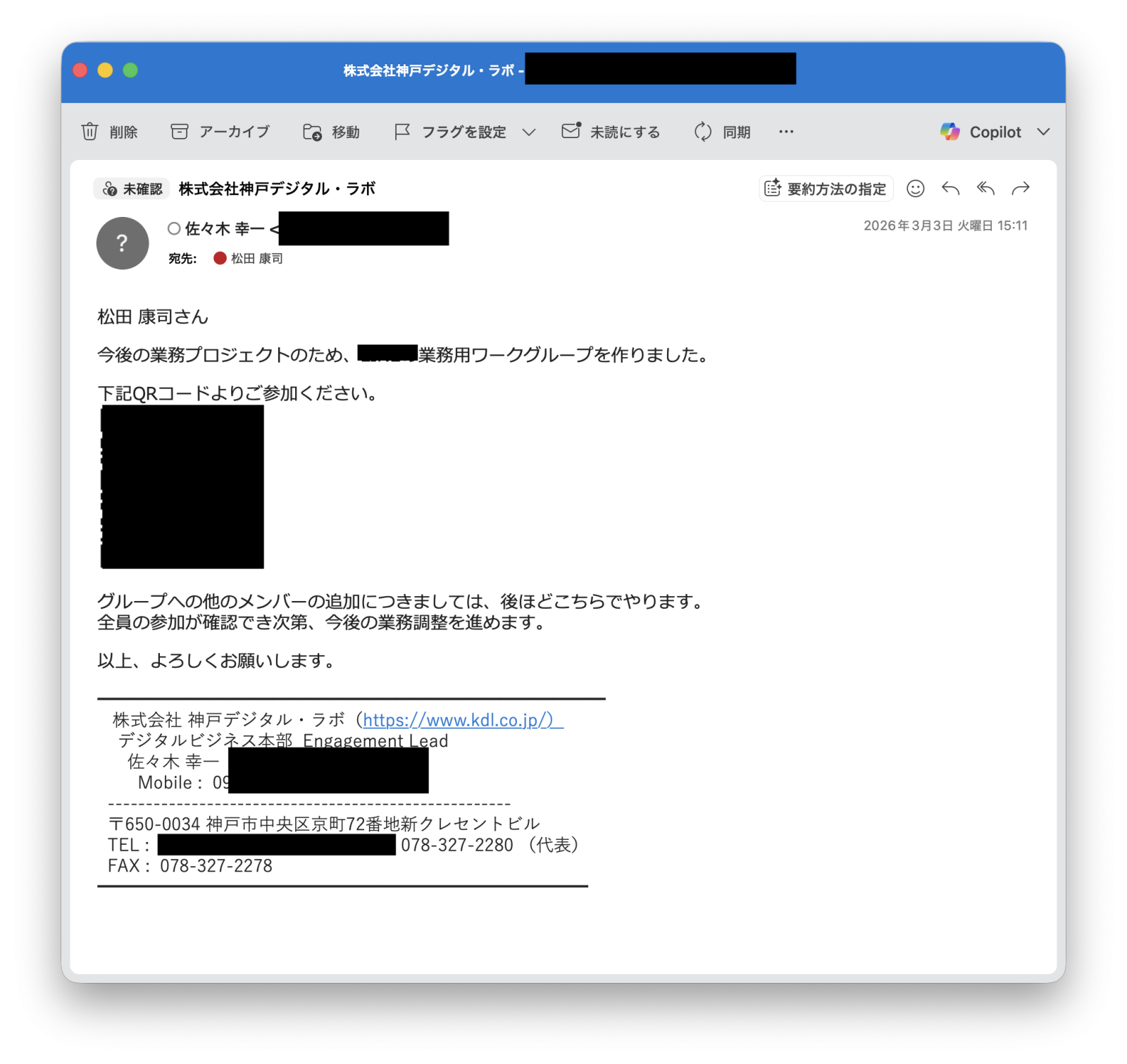

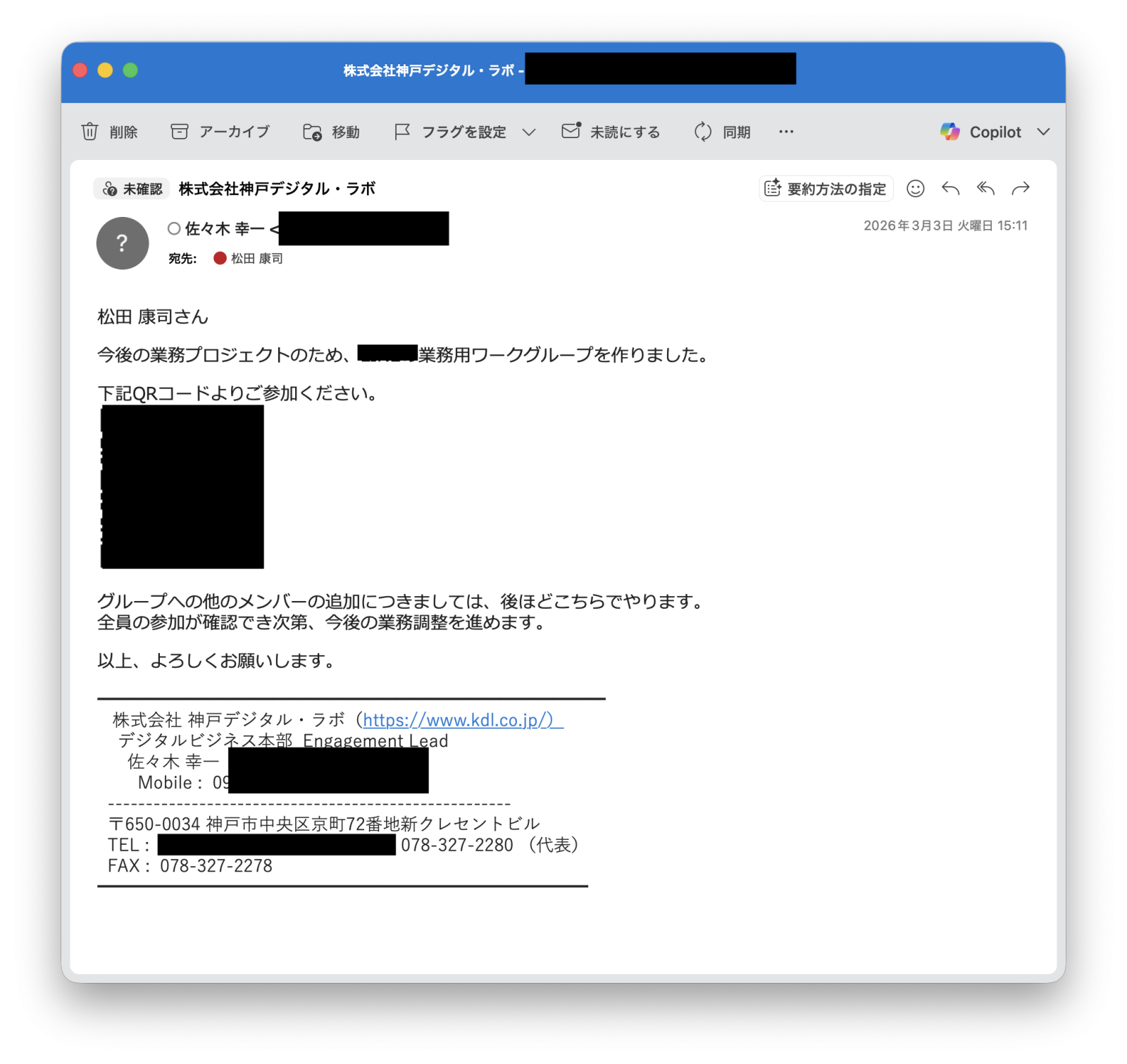

昨今の詐欺メールへの対策として、当社では3月に似たような攻撃メールを題材にした訓練を実施したばかりでした。

このときは、役員の名前をかたる内容でしたが、日頃の訓練のおかげで誰も被害に遭わずに済んだと言えるのではないかと思います。こういった訓練は非常に重要です。

技術的対策では防げない攻撃

今回のケースは、以下の特徴がありました。

- 正規サービスを利用

- 正規のメールと同じ内容

- SPF / DKIM / DMARC すべてPASS

- 実在する代表者名

- 実際の写真を使用

つまり メールセキュリティだけでは防げない攻撃です。

これは典型的な ソーシャルエンジニアリング攻撃 と言えるでしょう。

実際に増えている「代表者なりすまし」

改めてですが、このような攻撃は、現在非常に増えています。

IPA(情報処理推進機構)も、社長などの名前をかたる詐欺メールが急増しているとして注意喚起を行っています。

社長等をかたる詐欺メールに注意! | IPA 安心相談窓口だより

出典: https://www.ipa.go.jp/security/anshin/attention/2025/mgdayori20260312.html

また警察庁も、企業を対象とした 「ニセ社長詐欺(ビジネスメール詐欺)」 について注意喚起しています。

法人を対象とした詐欺(ニセ社長詐欺)に注意! | 警察庁 特殊詐欺対策ページ

出典: https://www.npa.go.jp/bureau/safetylife/sos47/new-topics/260213/01.html

もし承認してしまったら?

仮にコンタクトを承認してしまった場合でも すぐに被害が発生するわけではありません。 ただし、その後

- メッセージでの誘導

- ファイル送付

- URL誘導

などが行われる可能性があります。

もし承認してしまった場合は、慌てずにSIRTや情報システム部門など、社内の担当部署に相談してください。

今回の教訓

今回の事例から得られる教訓は以下です。

① 代表者や役員のなりすましは非常に多い

2025年末ごろから、企業の代表者を装った攻撃が国内でも急増しています。

② 少しでも違和感があれば本人確認

今回のケースでは「そもそもそのサービスを使っていない」という小さな違和感がきっかけで発覚しました。

不審に思った場合は

- 本人に確認

- SIRTへ通報

といった対応が重要です。

③当社代表からのコンタクトは無視していただいて構いません(笑)

というのはもちろん冗談ですが、 代表や役員を装う攻撃は今後も増える可能性があります。

信用せずに、本人確認してください。

まとめ

今回のケースは 非常に気付きにくいソーシャルエンジニアリング攻撃 でした。

- 正規サービスを利用

- メール認証も正常

- 名前も写真も本物

このような攻撃は 技術的対策だけでは防げません。

もし

- 代表

- 役員

- 社内の重要人物

からの連絡に違和感を覚えた場合は、

必ず本人確認を行ってください。

それが、最も有効な防御になります。

標的型攻撃メール訓練サービスの紹介

当社では、3か月に1回程度の頻度で標的型攻撃メール訓練を実施しています。今回もその成果があったと言えます。

当社でも利用しているSaaS型の標的型攻撃メール訓練サービス【Selphish】では、最新の事例を基にさまざまなテンプレートを用意しています。上述した訓練用テンプレートもございますので、ぜひ訓練に活用いただければと思います。

また、標的型攻撃メール訓練を委託にてご相談いただくことも可能です。訓練準備を軽減されたい場合は、委託型もご検討ください。

株式会社神戸デジタル・ラボ

デジタルビジネス本部 Securityチーム オーナー / 生産技術チーム

神戸大学情報知能工学科卒。2014年にKDLに入社。自社で構築するECサイトのほぼすべてのプロジェクトに関与しながら、多くの開発プロジェクトを経て、現在はSecurityチーム オーナーと全社のセキュア開発を推進する生産技術チームを兼任。開発部門主導のセキュア開発を実践している。

コミュニティ活動として、OWASP Kansaiボードメンバー、アルティメットサイバーセキュリティクイズ実行委員を務める。